Doanh nghiệp Việt đang bước những bước dài đưa công nghệ vươn ra toàn cầu

Doanh nghiệp Việt đang bước những bước dài đưa công nghệ vươn ra toàn cầu -

Doanh nghiệp Việt đang bước những bước dài đưa công nghệ vươn ra toàn cầu

Doanh nghiệp Việt đang bước những bước dài đưa công nghệ vươn ra toàn cầu -

Đắk Lắk phân bổ ít nhất 3% tổng chi ngân sách cho phát triển khoa học, công nghệ

-

Điện hạt nhân thế hệ mới mở thêm hướng hợp tác Việt Nam - Hoa Kỳ

Điện hạt nhân thế hệ mới mở thêm hướng hợp tác Việt Nam - Hoa Kỳ -

Cơ hội tiếp cận dòng vốn quốc tế từ Vietnam GameVerse 2026

Cơ hội tiếp cận dòng vốn quốc tế từ Vietnam GameVerse 2026 -

Khơi dậy vai trò tiên phong của lao động khoa học công nghệ -

Bí thư Thành ủy Hà Nội Trần Đức Thắng: Chuyển đổi số phải đo được hiệu quả thực tế

Trước đó, chiều ngày 29/7 website của Vietnam Airlines bị deface với hình ảnh nhóm hacker 1937cn, đồng thời dữ liệu của hơn 400.000 khách hàng Bông Sen Vàng bị rò rỉ lên mạng. Chưa dừng lại, hệ thống âm thanh và thông báo tại cảng hàng không Tân Sơn Nhất và Nội Bài bị can thiệp, sửa đổi hiển thị hình ảnh và âm thanh xuyên tạc về vấn đề Biển Đông.

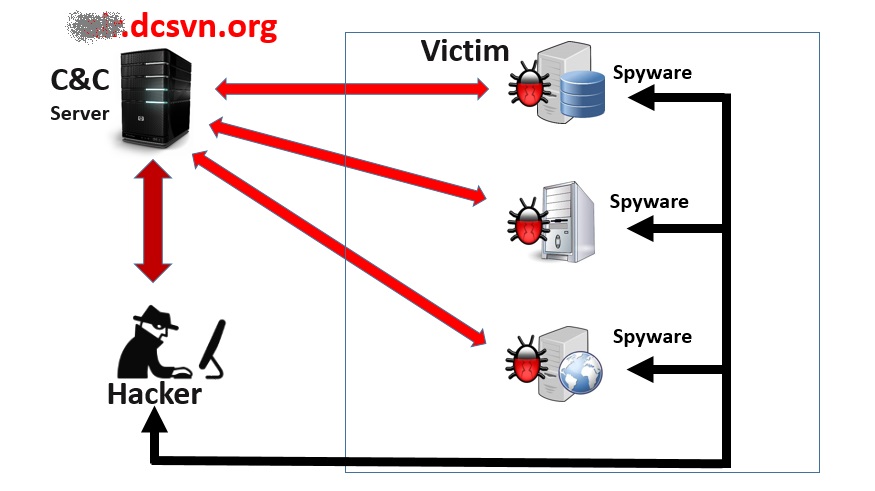

Ngay trong đêm 29/07, trong một bài phân tích trên WhiteHat.vn, các chuyên gia Bkav nhận định, để thực hiện được cuộc tấn công này hacker đã xâm nhập được sâu vào hệ thống bằng cách sử dụng phần mềm gián điệp (spyware) theo dõi, kiểm soát máy của quản trị viên.

|

| Nhóm tin tặc 1937CN được coi là thủ phạm của hàng loạt cuộc tấn công mạng vào website Việt Nam. |

Theo kết quả phân tích từ Bộ phận nghiên cứu mã độc của Bkav, mã độc sau khi xâm nhập vào máy tính sẽ ẩn mình dưới vỏ bọc giả mạo là một phần mềm diệt virus. Nhờ đó, nó có thể ẩn mình trong thời gian dài mà không bị phát hiện.

Mã độc có kết nối thường xuyên, gửi các dữ liệu về máy chủ điều khiển (C&C Server) thông qua tên miền Name.dcsvn.org (nhái tên miền của website Đảng Cộng sản). Trong đó Name là tên được sinh ra theo đặc trưng của cơ quan, doanh nghiệp mà mã độc nhắm tới.

Mã độc có chức năng thu thập tài khoản mật khẩu, nhận lệnh cho phép hacker kiểm soát, điều khiển máy tính nạn nhân từ xa, thực hiện các hành vi phá hoại như xóa dấu vết, thay đổi âm thanh, hiển thị hình ảnh, mã hóa dữ liệu… Ngoài ra, mã độc còn có thành phần chuyên để thao tác, xử lý với cơ sở dữ liệu SQL.

|

| Sơ đồ cuộc tấn công mạng trong tháng 7/2016. |

Ông Ngô Tuấn Anh, Phó chủ tịch phụ trách An ninh mạng của Bkav, cho biết: “Bkav đã theo dõi mạng lưới phần mềm gián điệp tấn công có chủ đích (APT) vào hệ thống mạng Việt Nam từ giữa năm 2012. Kết quả phân tích cho thấy mã độc tấn công Vietnam Airlines cũng xuất hiện tại nhiều cơ quan, doanh nghiệp khác bao gồm cả các cơ quan Chính phủ, các tập đoàn, ngân hàng, viện nghiên cứu, trường đại học. Vấn đề này đã được Bkav nhiều lần cảnh báo rộng rãi”.

Hiện tại, Bkav đã phát hành công cụ quét và kiểm tra mã độc miễn phí, người sử dụng có thể tải công cụ kiểm tra tại link: Bkav.com.vn/ScanSpyware. Công cụ này không cần cài đặt mà có thể khởi chạy luôn để quét. Riêng người sử dụng Bkav Pro hoặc Bkav Endpoint sẽ được tự động cập nhật mẫu nhận diện mã độc này. Khi phát hiện hệ thống có mã độc, quản trị viên cần lập tức báo cho các cơ quan chức năng để được hỗ trợ rà soát toàn bộ hệ thống mạng vì khi mã độc này đã xuất hiện có nghĩa là hệ thống đã bị xâm nhập.

-

Cơ hội tiếp cận dòng vốn quốc tế từ Vietnam GameVerse 2026 -

Khơi dậy vai trò tiên phong của lao động khoa học công nghệ -

Bí thư Thành ủy Hà Nội Trần Đức Thắng: Chuyển đổi số phải đo được hiệu quả thực tế -

Chi tiết 10 nhóm công nghệ chiến lược từ ngày 1/7/2026 -

Phải phân loại hệ thống trí tuệ nhân tạo dựa trên mức độ rủi ro -

Phó Thủ tướng Hồ Quốc Dũng: Doanh nghiệp Việt cần tiên phong làm chủ AI, UAV chiến lược -

Hưng Yên nâng cao năng lực chuyển đổi số cho cán bộ cơ sở

-

1  Cả nước khởi công 40 dự án, cung cấp hơn 36.000 căn nhà ở xã hội

Cả nước khởi công 40 dự án, cung cấp hơn 36.000 căn nhà ở xã hội -

2  TP.HCM sắp khởi công cầu hầm Cần Giờ-Vũng Tàu; Ninh Bình dồn lực cho hạ tầng giao thông 19.000 tỷ đồng

TP.HCM sắp khởi công cầu hầm Cần Giờ-Vũng Tàu; Ninh Bình dồn lực cho hạ tầng giao thông 19.000 tỷ đồng -

3  Đề xuất đẩy nhanh tiến độ phê duyệt quy hoạch chi tiết Cảng hàng không Lai Châu

Đề xuất đẩy nhanh tiến độ phê duyệt quy hoạch chi tiết Cảng hàng không Lai Châu -

4  Moody’s nâng triển vọng của Việt Nam lên “Tích cực” và khẳng định xếp hạng tín nhiệm Ba2

Moody’s nâng triển vọng của Việt Nam lên “Tích cực” và khẳng định xếp hạng tín nhiệm Ba2

-

Đầu tư phòng thí nghiệm dược: Khi thiết bị chưa đủ để tạo hiệu quả

Đầu tư phòng thí nghiệm dược: Khi thiết bị chưa đủ để tạo hiệu quả -

CARA Lighting phát triển giải pháp chiếu sáng gắn với sức khỏe và trải nghiệm

CARA Lighting phát triển giải pháp chiếu sáng gắn với sức khỏe và trải nghiệm -

VSIP ký kết hợp tác phân phối dự án Sun Casa Square và triển khai chuỗi tiện ích

VSIP ký kết hợp tác phân phối dự án Sun Casa Square và triển khai chuỗi tiện ích -

Acecook Việt Nam khởi động dự án trồng 10.500 cây xanh tại tỉnh Quảng Trị - “Gieo mầm hạnh phúc - phủ xanh tương lai”

Acecook Việt Nam khởi động dự án trồng 10.500 cây xanh tại tỉnh Quảng Trị - “Gieo mầm hạnh phúc - phủ xanh tương lai” -

Giao lưu nhân dân tại Đồng Nai chào mừng 50 năm quan hệ Việt Nam - Thái Lan

Giao lưu nhân dân tại Đồng Nai chào mừng 50 năm quan hệ Việt Nam - Thái Lan -

CEO Anh Tuấn và Untra Group - Kiến tạo hệ sinh thái ESG cho doanh nghiệp Việt

CEO Anh Tuấn và Untra Group - Kiến tạo hệ sinh thái ESG cho doanh nghiệp Việt